La Posta fa testare a fondo il proprio sistema di votazione da hacker specializzati

Dal 25 febbraio al 24 marzo 2019 la Posta sottoporrà il proprio sistema di voto elettronico a un test pubblico in cui gli hacker saranno invitati a sfidarne la sicurezza. In tal modo saranno soddisfatte le disposizioni della Confederazione e dei Cantoni. Con il cosiddetto test pubblico di intrusione, gli specialisti IT registrati potranno testare a fondo il sistema e, con uno scrutinio fittizio, potranno cercare di manipolare il risultato. La Posta farà confluire i risultati del test di resistenza nello sviluppo del proprio sistema di voto elettronico. La Posta pubblica oggi il codice sorgente del proprio sistema, che potrà anch’esso essere esaminato criticamente da esperti indipendenti, i quali potranno prepararsi accuratamente al test di intrusione. Per Denis Morel, responsabile del team per il voto elettronico presso la Posta, questa procedura inconsueta per la Svizzera non è assolutamente un motivo per trascorrere notti insonni, come afferma nell’intervista. È comunque curioso di osservare la creatività e la ricercatezza degli hacker altamente specializzati.

Denis Morel, la Confederazione e i Cantoni ritengono che lo svolgimento di un test pubblico di resistenza costituisca il prerequisito per attuare in Svizzera un sistema di voto elettronico di ultima generazione. Tutto questo le procura notti insonni?

No, per quanto riguarda questo aspetto dormo serenamente e ho un motivo valido: il sistema di voto elettronico della Posta è operativo già da anni e gli hacker non aspettano una data stabilita e annunciata per sottoporre il sistema a uno stress test pubblico. Circa ogni due mesi svolgiamo internamente tali test di intrusione coinvolgendo specialisti provenienti dai più svariati settori.

Abbiamo già lanciato un appello a livello internazionale affinché gli esperti si registrino per il test di resistenza che si svolgerà a febbraio per mettere alla prova la sicurezza del sistema. La Posta sarà sommersa di registrazioni?

Di fatto sussiste un enorme interesse. Abbiamo ricevuto 450 preiscrizioni. In Svizzera si svolgono pochissimi test pubblici che coinvolgono gli hacker. Tali test sono noti a livello mondiale, ad esempio presso Google o presso Swisscom, in Svizzera. Fra gli interessati che si sono registrati figurano anche famose personalità di alto calibro, che vantano un’ampia competenza in tale settore. È obbligatorio effettuare una registrazione al fine di proteggere le altre applicazioni sul server della Posta dai tentativi di attacco da parte degli hacker. Ciò è stabilito anche nel codice di condotta. In Svizzera compiere un attacco informatico per entrare illecitamente nei sistemi è un reato penalmente perseguibile. Anche in tal senso sono necessari accordi adeguati per proteggere gli hacker.

Come si configura un tale test di resistenza per le misure di sicurezza relative al sistema di voto elettronico e in che modo si svolge concretamente?

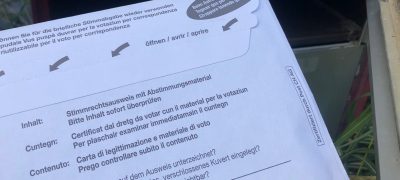

Con il nostro sistema viene simulato uno scrutinio nel consueto arco di tempo di quattro settimane; ciò comprende la spedizione dei certificati elettorali, l’espressione del voto da parte degli elettori fino allo spoglio dei risultati. Il test riproduce dunque un normale scrutinio. Durante questo lasso di tempo gli hacker possono «scatenarsi» nel sistema di voto elettronico con più certificati elettorali. Il loro scopo è manipolare l’urna elettorale senza che gli altri se ne accorgano.

Che cosa si aspetta la Posta da questo test di resistenza pubblico? I requisiti di sicurezza imposti dalla Cancelleria federale sono già conformi allo standard attualmente più elevato a livello mondiale?

Un’elevata sicurezza viene garantita grazie a un progetto globale di tecnica applicata e non mediante una singola misura o un determinato software. Il nostro sistema di voto elettronico soddisfa requisiti di sicurezza molto elevati. Ricorrendo a un’immagine e volendo semplificare il tutto, è possibile confrontare ciò con un riccio: per difendersi, l’animaletto si arrotola di istinto su se stesso. La volpe si punge il naso ai suoi aculei fino a sanguinare e, solitamente, non ha alcuna possibilità di cavarsela, a meno che la «Volpe Reineke», scaltra esperta di tecniche di sopravvivenza, non trovi un modo per ingannare il riccio, grazie alla sua astuzia e alla sua furbizia. Allo stesso modo, ci auguriamo di acquisire conoscenze e considerazioni in merito alle idee, alla fantasia, all’intelligenza e agli scenari che gli hacker, in quanto ingegnosi specialisti, possono applicare nel nostro sistema per mettere eventualmente in difficoltà «il nostro riccio», senza però pungersi il naso fino a sanguinare.

Viene promessa una sicurezza ancora più elevata rispetto all’e-banking che oggi è ormai all’ordine del giorno. Questo grazie a concetti quali «verificabilità universale e individuale». Che cosa significa questo per me che non sono un professionista?

Dunque, spesso nel voto elettronico sono principalmente le emozioni e non i fatti a essere messe in primo piano come argomenti; il test di intrusione deve invece consentire una discussione orientata ai fatti. Tale test deve mostrare che le misure di sicurezza nel settore sensibile delle elezioni e delle votazioni in ambito digitale vengono adottate in modo tale da individuare subito eventuali manipolazioni, a differenza di quanto accade nelle attuali procedure di votazione. Grazie alla verificabilità individuale, ricevo dal sistema con una sequenza numerica la conferma con cui si attesta che il mio voto è pervenuto nell’urna così come io volevo; il cittadino stesso, dunque, nota un eventuale tentativo di manipolazione sul percorso che porta il suo voto all’urna, se la sequenza numerica ricevuta non corrisponde a quella indicata sul rispettivo certificato elettorale.

… e la verificabilità universale?

La verificabilità universale, come sistema, assicura con valore probatorio che lo spoglio delle schede nell’urna elettorale è avvenuto in modo corretto. Nel sistema, dunque, abbiamo una serie di misure di sicurezza per l’intero percorso digitale del voto, ossia dal momento dell’espressione del voto fino all’arrivo nell’urna e, successivamente, fino allo spoglio dei voti; grazie a tali misure viene segnalato qualsiasi tentativo di manipolazione dal cittadino stesso o dal Cantone.

La Posta pubblica oggi il codice sorgente nelle prossime settimane? Che cosa significa questo esattamente e quali considerazioni ricaveranno gli esperti IT in tal modo?

L’urna elettronica è costituita da diversi componenti tecnici, tra cui figura anche un software con tutti gli elementi crittografici, ad esempio con codifica o verificabilità. Il codice sorgente rappresenta la modalità di scrittura e di funzionamento del software. In termini metaforici, possiamo dire che il codice sorgente costituisce la ricetta, inclusa la descrizione e la definizione dell’infrastruttura necessaria. In tal modo i cuochi ottengono per così dire l’«accesso» alla ricetta; resta da vedere se, con la loro abilità, riusciranno a elaborare la pietanza con la stessa bravura di colui che ha creato la ricetta. Vengono dunque rivelati molti elementi ed è importante che ciò avvenga: solo con la trasparenza, infatti, possiamo creare la fiducia necessaria in un futuro processo di elezione e votazione digitale.

Se la sente di formulare una previsione relativa al test di resistenza che si svolgerà a febbraio?

Siamo curiosi di osservare la creatività, la ricercatezza e la versatilità degli «hacker» e attendiamo con interesse di scoprire che approccio adotteranno nello stress test a cui viene sottoposto il nostro sistema di voto elettronico e come lo metteranno alla prova. In tal senso non si tratta di vedere se è stato scelto un metodo o un altro per risolvere il problema; l’elemento determinante è invece se il sistema individua i tentativi di manipolazione in modo affidabile e se lancia un allarme.

Quale importo riceve un hacker di successo se è in grado di dimostrare alla Posta l’esistenza di punti deboli?

Il progetto prevede in tal senso una somma complessiva di 150’000 franchi, che in modo proporzionale al successo e alla raccomandazione fornita compensa i costi per un importo massimo di 50’000 franchi.

Le disposizioni della Confederazione e dei Cantoni

La Cancelleria federale e i Cantoni informano oggi, giovedì, tramite un comunicato stampa (link), in merito a un’ulteriore tappa che conduce verso un sistema di voto elettronico in Svizzera: in base ai requisiti del diritto federale, un sistema di voto elettronico, caratterizzato da una verificabilità completa, deve essere sottoposto a un test pubblico di intrusione prima del primo impiego. Con questo test si mette alla prova il sistema per verificare in che misura esso sia sicuro in termini di eventuali attacchi. La Posta attua tali disposizioni lanciando il test pubblico di penetrazione previsto a partire dalla metà di febbraio.

La Posta accoglie con favore questo approccio. Tale procedura promuove una discussione pubblica basata sui fatti riguardo alle questioni inerenti alla sicurezza. Spetta ai parlamenti cantonali e alla popolazione decidere se introdurre il voto elettronico come terzo canale aggiuntivo, accanto all’urna e al voto per corrispondenza.

Attualmente la Posta trasporta circa 20 milioni di lettere per via postale, solo per le elezioni e le votazioni.

Ulteriori informazioni:

link al blog sul voto elettronico: Test de piratage

link al blog sul voto elettronico: Code source

Confederazione: test pubblico di intrusione

Registrazioni per il test di penetrazione: www.onlinevote-pit.ch

Categoria: